Trust me! Vertrauenswürdigkeit ist wichtiger denn je

Der 8. Oktober 2022 war ein schwarzer Tag für Bahnfahrende. Ein gezielter Anschlag auf die Kommunikationsinfrastruktur der Bahn legte den Betrieb in mehreren Bundesländern für gut drei Stunden lahm und führte zu tagelangen Störungen im Fahrplan. Dieses Ereignis zeigt eindrucksvoll, wie anfällig unser Alltag gegenüber Störungen der Informations- und Kommunikationstechnologie ist. Doch nicht alle Störungen sind so offensichtlich. Viele Angriffe geschehen im Verborgenen und sind ebenfalls nicht nur auf Software beschränkt. Vielmehr bestehen heutzutage weitreichende Einfallstore bereits auf der Hardwareebene von Elektroniksystemen.

Vor dem Hintergrund der immer stärkeren Durchdringung aller Lebensbereiche mit Elektronik lohnt sich ein tiefergehender Blick auf das Thema. Smarte Systeme finden sich heute überall: In Maschinen, an oder in der Kleidung, in Gebäuden oder Fahrzeugen aller Art, in medizinischen Geräten oder auch in der Infrastruktur. Überall dort, wo es darum geht, Messwerte aufzunehmen, zu digitalisieren, zu Informationen zu verarbeiten und diese zu kommunizieren. Und überall dort besteht ein hoher Bedarf an Vertrauenswürdigkeit. Unternehmen müssen darauf vertrauen können, dass Daten aus der Produktion nicht unkontrolliert an Dritte weitergeleitet werden. Privatpersonen müssen darauf vertrauen können, dass Haushaltsgeräte usw. sie nicht ausspionieren. Verkehrsteilehmer:innen müssen darauf vertrauen können, durch unerwünschtes Verhalten von Fahrzeugen nicht zu Schaden zu kommen. Und Patient:innen müssen darauf vertrauen können, dass niemand Fehlfunktionen in medizinischen Geräten herbeiführen kann.

Die genannten Beispiele zeigen bereits, dass Vertrauenswürdigkeit zahlreiche Facetten aufweist. Es geht nicht alleine um Informationssicherheit im Sinne der Verfügbarkeit, der Vertraulichkeit und der Integrität. Vielmehr spielen darüber hinaus Aspekte wie funktionale Sicherheit, Schutz vor dem Diebstahl geistigen Eigentums und Schutz vor Manipulationen an (sicherheitsrelevanten) Funktionen eine wesentliche Rolle. Dabei reicht es nicht aus, sich auf die Software zu fokussieren, sondern die gesamte Wertschöpfungskette von der Halbleiterfertigung bis zur Systemebene muss in die Betrachtung einbezogen werden.

Vertrauenswürdigkeit entlang der Wertschöpfungskette. | Bild: iit, Berlin

Vertrauenswürdigkeit ist funktionale Sicherheit

Nicht immer sind Angriffe oder Manipulationen der Kern von Vertrauenswürdigkeit. Auch der Aspekt der funktionalen Sicherheit darf nicht vernachlässigt werden. Angesichts immer weitreichenderer Entscheidungsautonomie von Elektroniksystemen – sei es bei der Zusammenarbeit zwischen Menschen und Robotern, beim autonomen Fahren oder auch in der Medizintechnik – wird für die Endanwender zunehmend wichtiger, dass sie sich auf das ordnungsgemäße Funktionieren der Roboter, der Fahrzeuge oder anderer Produkte verlassen können. Das bedeutet, dass die Systeme funktionale Fehler erkennen und gegebenenfalls in einen Sicherheitsmodus gehen müssen, der niemanden gefährdet. Dieser Aspekt ist jedoch nicht im Fokus des Artikels.

Vertrauenswürdigkeit ist Schutz von geistigem Eigentum

Gerade, wenn es um Vertrauen geht, spielt auch die Echtheit von Produkten eine besonders wichtige Rolle. Produktfälschungen sind in der Elektronikbranche ein erhebliches Problem entlang der gesamten Wertschöpfungskette. Selbst Chips werden gefälscht! Plagiate sind oft bedeutend günstiger als die Originale, doch ist häufig die Qualität entsprechend schlechter, d. h. die Produkteigenschaften entsprechen nicht den Erwartungen. Bei sicherheitsrelevanten Komponenten besteht die Gefahr, dass im Fehlerfall oder in den kritischen Randbereichen der Spezifikationen Ausfälle auftreten, die zu einer Gefährdung oder Schädigung führen. Daher sind Nachverfolgbarkeit und Identifikationsmöglichkeiten durch Echtheitszertifikate ein wichtiges Element der Vertrauenswürdigkeit, das jedoch ebenfalls nicht im Fokus dieses Artikels liegt.

Vertrauenswürdigkeit betrifft die gesamte Wertschöpfungskette

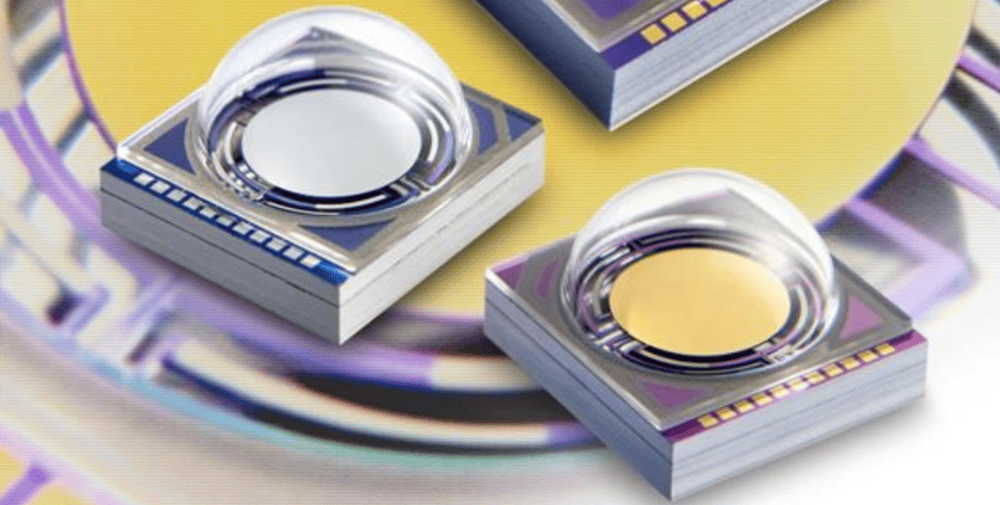

Das fängt bereits beim Chip-Design an. Üblicherweise werden Chips nicht vollständig neu entwickelt, sondern basieren auf IP-Blöcken für gängige Funktionen. Diese werden um spezifische Funktionen erweitert. Die IP-Blöcke werden zugekauft und können aufgrund der hohen Komplexität nicht bis ins Detail geprüft werden.

Hier besteht bereits das erste Einfallstor. Denn es ist durchaus möglich, einen oder mehrere IP-Blöcke gegen solche auszutauschen, die unerwünschte Funktionen beinhalten, z. B. zum Abhören und Weiterleiten von Datenverkehr, zur Gewährung von Zugriffsrechten auf eigentlich geschützte Daten oder auch zur Manipulation der gewünschten Funktionalität. Andererseits können Angreifer die Chipdesigns entlang des Wegs vom Designer bis zum Halbleiterfertiger abgreifen und direkt die Funktionsweise der Chips ermitteln. Jedes dieser Szenarien besitzt ein hohes Bedrohungspotenzial. Dabei ist es ausgesprochen schwierig, derartige Manipulationen aufzuspüren.

Elektronikbaugruppen sind heutzutage teilweise komplexer und höher integriert als noch vor einigen Jahrzehnten die Chips. Auch hier ist es vergleichsweise einfach möglich, Bauelemente gegen manipulierte Versionen auszutauschen oder zusätzliche Bauelemente hinzuzufügen, die Angreifern weitreichende Kontrolle erlauben. Solche „Beigaben“ sind aufgrund ihrer extrem geringen Größe nur durch eine intensive Kontrolle der Baugruppen zu finden.

Doch auch nicht manipulierte Elektroniksysteme können auf Hardwareebene angegriffen werden, insbesondere bei physischem Zugang. Ein klassischer Weg ist das „Reverse Engineering“ von Chips. Dabei wird die Verkappselung geöffnet und lagenweise abgetragen. Für jede Lage wird die Schaltungstopologie aufgenommen und am Ende zu einem Gesamtbild zusammengesetzt. Mittels des „Abhörens“ der Signale, die während des Regelbetriebs in einen Chip hinein- oder aus ihm herauslaufen, ist es möglich, die fließenden Daten abzugreifen. Eine weitere Möglichkeit besteht darin, gezielte Signale in den Chip einzuspeisen und das Verhalten bzw. die Ausgangssignale zu analysieren. Neben dem Verlust der Vertraulichkeit der Daten lassen sich mit diesen Methoden vor allem Rückschlüsse auf die Funktionsweise von Chips ziehen. D. h. das geistige Eigentum wird angegriffen. Insbesondere bei ASICs ist das von großer Bedeutung. Denn dort steckt ein wesentlicher Teil der Wertschöpfung in den Algorithmen, die damit offengelegt werden.

Nicht zuletzt muss die Software den Anforderungen an die Vertrauenswürdigkeit genügen. Während ein direkter Zugriff auf die Hardware häufig nicht so einfach ist, bieten Softwaresysteme deutlich mehr Angriffsfläche für externen Zugang. Dementsprechend gibt es zahllose Angriffsvektoren und genauso viele Konzepte zur Absicherung gegen Cyberangriffe. Software lässt sich andererseits vergleichsweise einfach auch nachträglich durch Updates anpassen und verbessern. Bei Hardware ist das deutlich schwieriger und nur durch physischen Austausch von Komponenten möglich. Beide Seiten müssen jedoch immer gleichermaßen betrachtet werden.

Vertrauenswürdigkeit ist ein aktuelles Forschungsthema

Natürlich sind die oben genannten Angriffsvektoren keineswegs unbekannt. Viele Forschungsgruppen arbeiten an Lösungsansätzen, um diese Einfallstore zu verschließen.

Die naheliegende Maßnahme zur Identifikation von Manipulationen genauso wie funktionalen Fehlern ist ein intensives Testen der Chips, Baugruppen und Systeme. Angesichts der hohen Vielfalt, der großen Stückzahlen und extremen Komplexität von Elektronikprodukten ist das jedoch nur bedingt zielführend. Es ist nahezu auszuschließen, dass ein elektrischer oder visueller Test alle Möglichkeiten für Manipulationen oder Fehler erfasst. Daher sind neue Test- und Analysemethoden Gegenstand intensiver Forschung.

Bereits in der Designphase können Chipentwickler:innen zusätzliche IP-Blöcke ohne Funktion einplanen oder besonders komplizierte Signalwege anlegen. Dieses Vorgehen soll die tatsächlichen Funktionen verschleiern und den Diebstahl von geistigem Eigentum erschweren (Obfuskation). Allerdings erhöhen sich dadurch sowohl der Entwicklungsaufwand als auch die Chipfläche und damit die Kosten. Darüber hinaus bietet diese Art des Schutzes nur eine vergleichsweise geringe Sicherheit.

Ein neuerer Ansatz besteht darin, durch rekonfigurierbare Transistoren die Funktionen erst zur Laufzeit quasi „per Software“ festzulegen. Sollte ein Angreifer das Layout ermitteln, kann er so nicht auf die Funktionalität zurückschließen. Das durch das Bundesministerium für Bildung und Forschung (BMBF) geförderte und durch das NamLab gGmbH koordinierte Vorhaben VE-CirroStrato hat sich genau das zum Ziel gesetzt.

Auch die relativ neue Technologie der Chiplets bietet Möglichkeiten, die Vertrauenswürdigkeit zu erhöhen. Dabei wird der Chip in Teilchips aufgeteilt, die unterschiedliche Funktionsblöcke beinhalten. Die Fertigung der Teilchips in unterschiedlichen Technologien bzw. bei unterschiedlichen Halbleiterfertigern führt nicht nur zu einer Kostenreduktion, sondern auch zu einer erhöhten Sicherheit. Besonders kritische Chiplets könnten zum Beispiel bei besonders vertrauenswürdigen Fertigern in Auftrag gegeben werden. Ein Angreifer müsste entweder alle Halbleiterfertiger kompromittieren oder bereits im Vorfeld tiefergehende Kenntnisse über den Aufbau und die Verteilung der Funktionen des Chips mitbringen. Beides erhöht die Einfallsbarriere und damit die Sicherheit. Das Bundesministerium für Bildung und Forschung fördert mit VE-REWAL und VE-Jupiter die Erforschung entsprechender Schutzmechanismen.

Darüber hinaus lassen sich Chips gegen das Öffnen schützen, indem Mechanismen eingebaut werden, die bei einer Verletzung der Integrität der Verkappselung für eine Zerstörung kritischer Teile des Chips sorgen und gespeicherte Daten löschen („Tamper-Schutz“). Dafür gibt es unterschiedliche Ansätze, die jedoch größtenteils noch in der Erforschung sind.

Im BMBF-geförderten Vorhaben VE-CeraTrust untersucht ein Konsortium mit Partnern aus Industrie und Wissenschaft (unter anderem: VIA electronic GmbH, Hermsdorf; Fraunhofer-Institut für Keramische Technologien und Systeme IKTS, Dresden) Ansätze, um mittels keramischer Mehrlagensysteme neue Schutzmechanismen zur Abschirmung und Verschleierung sowie der Nachverfolgbarkeit von Elektronikbaugruppen.

Vertrauenswürdigkeit ist eine Frage der Nachvollziehbarkeit

Eine Kette ist nur so stark wie das schwächste Glied. Dies trifft auch auf die Vertrauenswürdigkeit in der Elektronik zu. Es reicht es nicht aus, an einer Stelle „sicher“ zu werden, sondern es kommt auf eine ganzheitliche Betrachtung an. Einen wesentlichen Anteil zur Erreichung Vertrauenswürdiger Elektronik haben daher die Schnittstellen zwischen den Stationen der Wertschöpfungskette. Sie sorgen für eine starke Verbindung zwischen den Kettengliedern. Ohne Standardisierung lassen sich diese Schnittstellen jedoch nicht praxisgerecht realisieren.

Weiterhin muss die Vertrauenswürdigkeit nachprüfbar werden. Ein Endkunde oder Anwender muss die Möglichkeit haben, nachzuvollziehen, wie hoch das Maß an Vertrauenswürdigkeit ist und welche Maßnahmen zu ihrer Erlangung getroffen wurden. Letztendlich ist eine Form der Klassifizierung und Zertifizierung unabdingbar. Diese basieren ebenfalls auf Standards.

Im Rahmen des BMBF-geförderten Vorhabens VE-Velektronik soll eine nationale Plattform geschaffen werden, die übergreifende Fragestellungen in den drei Säulen Design, Fertigung und Analyse der Mikroelektronik-Wertschöpfungskette bearbeitet. Dabei spielen Standardisierung, Vernetzung sowie der Transfer von Know-how wesentliche Rollen.

Fazit

Vertrauenswürdigkeit ist ein zentraler Aspekt der Elektronik, der zunehmend an Bedeutung gewinnt. Die Hardware als Fundament des komplexen Elektroniksystems muss verstanden und vertrauenswürdig hergestellt worden sein, damit alle folgenden Ebenen, wie zum Beispiel die Sicherheitssoftware, ihre Aufgabe ordnungsgemäß ausführen kann. Dabei muss die gesamte Kette vom Chipdesign bis zum Softwaresysteme betrachtet werden. Und zwar nicht erst am Ende eines Entwicklungsprozesses, sondern von Beginn an und begleitend. Aktuell gibt es zahlreiche Lücken bei der Erreichung von Vertrauenswürdigkeit. Doch wird intensiv daran geforscht, diese zu schließen. Das Bundesministerium für Bildung und Forschung bündelt mit der Leitinitiative „Vertrauenswürdige Elektronik“ und der Plattform VE-Velektronik diese Aktivitäten, um Synergiepotenziale zu heben.

Denn nur gemeinsam und mit dem entsprechenden Fachwissen können die Akteure aus Deutschland und Europa global auf Augenhöhe agieren und die technologische Souveränität stärken. In Zusammenarbeit mit der europäischen Kommission und der europäischen Standardisierungsbehörde CEN-CENELEC werden hierfür neue Standards und Normen geschaffen. Gleichzeitig bietet ein konzertiertes Vorgehen durch eine Vertrauenswürdige Elektronik „Made in Europe“ die Chance auf neue Wettbewerbsvorteile für die europäische Elektronikbranche. Das aktuelle Rahmenprogramm der Bundesregierung für Forschung und Innovation 2021 – 2024 „Mikroelektronik. Vertrauenswürdig und nachhaltig. Für Deutschland und Europa.“ macht dies zu einer der zentralen Aufgaben.

_ _ _ _ _

Autoren dieses Artikels

Dr. Jochen Kerbusch

Bereich Elektronik und Mikrosysteme, Gruppenleiter Technologievorausschau, VDI/VDE-IT

E-Mail: Jochen.kerbusch@vdivde-it.de

Telefon: +49 351 486 797-37

und

Johannes Rittner

Seniorberater, Bereich Elektronik und Mikrosysteme, VDI/VDE-IT

_ _ _ _ _

Weiterführende Links

👉 VE-CirroStrato: Neuartige rekonfigurierbare Transistoren für den Know-how-Schutz von Elektronikkomponenten

👉 VE-REWAL: Know-how-Schutz für vertrauenswürdige heterogene Elektroniksysteme mit Chiplets

👉 VE-Jupiter: Eindeutige Identifizierbarkeit für vertrauenswürdige Mikroelektronik mit Chiplets

👉 VE-CeraTrust: Verhinderung von Angriffen auf Elektroniksysteme durch neuartige keramische Mehrlagensysteme

👉 VE-Velektronik: Plattform für vertrauenswürdige Elektronik und sichere Wertschöpfungsketten

👉 Vertrauenswürdige Elektronik: Forschung und Innovation für technologische Souveränität

👉 Mikroelektronik. Vertrauenswürdig und nachhaltig. Für Deutschland und Europa.Rahmenprogramm der Bundesregierung für Forschung und Innovation 2021-2024

👉 NamLab gGmbH

👉 VDIE/VDE-IT Website